Kebutuhan :

Menggunakan 3 buah komputer lab, yang memiliki peran :

(1) Penyerang,

(2) Target

(3) Pemantau (yang menjalankan sniffer).

Tools :

(1) Zenmap, untuk melakukan port scanning (2) Target

(3) Pemantau (yang menjalankan sniffer).

Tools :

(2) Wireshark, aplikasi sniffer untuk melakukan pemantauan adanya port scanning

Langkah-langkah :

- Komputer penyerang [IP 167.205.66.102] melakukan attack port scanning menggunakan nmap ke komputer target [IP 167.205.66.13] Command : nmap 167.205.66.13

- Komputer pemantau [IP 167.205.66.28] melakukan pemantauan jaringan menggunakan program sniffer wireshark untuk melihat adanya usaha untuk melakukan port scanning dari komputer penyerang ke komputer target.

[1] Komputer Penyerang

Tampilan hasil port scanning oleh Zenmap.

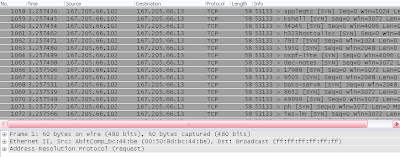

Tampilan hasil pemantauan traffick oleh Wireshark.

Analisa Hasil:

# Pemantauan Traffic:

- Pada gambar pantau via wireshark terlihat komputer dengan IP 167.205.66.102 [penyerang] melakukan SYN scan terhadap komputer IP 167.205.66.45 [target] secara berturut-turut, dimana menandakan komputer penyerang melakukan port scanning terhadap komputer target.

- Port scanning merupakan pengecekan terhadap port-port yang ada dalam komputer target.

- Komputer target merespon dengan mengirimkan SYN/ACK yang menandakan port listening [OPEN]

- Terdapat juga respon RST [reset] dari target yang menandakan port tidak listening [CLOSE]

# Port Scanning :

-- Daftar Port :

Terlihat hasil port scanning menunjukkan 7 port yang open dan 993 port closed.

Salah satu port open seperti port 80[http] dan 3306[mysql].

-- Mac Address :

-- OS target :

Pendeteksian OS oleh nmap menggunakan prosentase kemungkinan terbesar.

Penting juga kita mengetahui informasi OS yang dipakai sistem yang ingin diserang.

Karena lubang-lubang keamanan akan sangat tergantung dari versi OS yang digunakan.

*6th Assigment II5166, by

No comments:

Post a Comment